Input/Output Informatik Gmbh, Blumenstrasse 18, 9400 Rorschach

Tel.: 071 855 70 55 Fax: 071 855 70 56

Mail: info@i-o-informatik.ch

Montag, 18. August 2014

Neuer Rhythmus wird festgelegt

Dieser Blog wird vorderhand nicht mehr wöchentlich aktualisiert. In den nächsten Wochen wird ein neuer Rhythmus festgelegt.

Montag, 11. August 2014

HP Golden Offers Herbst 2014

Die aktuellen Angebote finden Sie unter folgendem Link (PDF):

http://mw.mailweaver.ch/uploadmedia/418/HP_GOLDEN_OFFERS_CATALOGUE_Herbst_2014_DE_lowRes_Partner.pdf

Gerne unterbreiten wir Ihnen eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

http://mw.mailweaver.ch/uploadmedia/418/HP_GOLDEN_OFFERS_CATALOGUE_Herbst_2014_DE_lowRes_Partner.pdf

Gerne unterbreiten wir Ihnen eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Montag, 4. August 2014

Neue Generation Erpressungs-Trojaner mit Verschlüsselung

Kaspersky berichtet von einer neuen Variante eines Verschlüsselungstrojaners: "CTB-Locker"

Die Weiterentwicklung dieser Art Trojaner verschlüsselt nicht nur die Daten des befallenen Rechners, sondern auch die Kommunikation mit dem Control-Servern.

Die Verschlüsselung der Daten erfolgt mit einer ausgefeilten Variante des Elliptic Curve Diffie-Hellman Algorithmus - Kaspersky geht davon aus, dass es für die Entschlüsselung der Daten wenig Hoffnung gibt.

Weitere Informationen: <http://securelist.com/analysis/publications/64608/a-new-generation-of-ransomware/> ( in englisch )

"Netterweise" werden nebst den internen auch die externen angeschlossenen Festplatten, sowie verbundene Netzlaufwerke durchsucht und entsprechend gefundene Nutzerdaten verschlüsselt.

"Lösegeld" bezahlen sollte man in so einem Fall schon gar nicht, da es keine Garantie gibt, einen Schlüssel zu erhalten.

Ein aktuell gehaltener Virenschutz sowie Backups aller wichtigen Daten auf externen Datenträgern sind zur Zeit die einzige Hilfe - im Falle eines Backups auf externe Datenträger heisst das: Wenn der Backupjob abgeschlossen ist, die Platte(n) vom Host System trennen und/oder ausschalten.

Die Weiterentwicklung dieser Art Trojaner verschlüsselt nicht nur die Daten des befallenen Rechners, sondern auch die Kommunikation mit dem Control-Servern.

Die Verschlüsselung der Daten erfolgt mit einer ausgefeilten Variante des Elliptic Curve Diffie-Hellman Algorithmus - Kaspersky geht davon aus, dass es für die Entschlüsselung der Daten wenig Hoffnung gibt.

Weitere Informationen: <http://securelist.com/analysis/publications/64608/a-new-generation-of-ransomware/> ( in englisch )

"Netterweise" werden nebst den internen auch die externen angeschlossenen Festplatten, sowie verbundene Netzlaufwerke durchsucht und entsprechend gefundene Nutzerdaten verschlüsselt.

"Lösegeld" bezahlen sollte man in so einem Fall schon gar nicht, da es keine Garantie gibt, einen Schlüssel zu erhalten.

Ein aktuell gehaltener Virenschutz sowie Backups aller wichtigen Daten auf externen Datenträgern sind zur Zeit die einzige Hilfe - im Falle eines Backups auf externe Datenträger heisst das: Wenn der Backupjob abgeschlossen ist, die Platte(n) vom Host System trennen und/oder ausschalten.

Montag, 28. Juli 2014

Weitere Dienstleistungen / Off Topic, Teil 2

Nochmals etwas Werbung in eigener Sache und wieder etwas abseits von IT:

Für kleinere und mittlere Feste vermieten wir auch etwas an Audio-Technik. Aktuell können wir eine 2000

Watt Anlage der Firma HK-Audio anbieten:

HK Audio LUCAS MAX

Maximaler Sound, maximale Leistungsreserven und immer noch von einer Person zu transportieren, das ist LUCAS Max.

Möglich wird dies durch Einsatz modernster Komponenten wie Digitalendstufen und digitaler Signalprozessoren. LUCAS Max liefert ein gleichbleibend durchsichtiges Klangbild bei allen Lautstärken, von der zarten Dinneruntermalung bis zur kraftvollen Saalbeschallung.

Weitere Komponenten wie Mischpulte (für DJ Einsätze (Allen&Heath Xone 62) oder kleinere Bands (Allen&Heath GL-2200) / CD-Spieler etc. können wir auf Anfrage ebenfalls anbieten oder organisieren.

Gerne unterbreiten wir Ihnen auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Für kleinere und mittlere Feste vermieten wir auch etwas an Audio-Technik. Aktuell können wir eine 2000

Watt Anlage der Firma HK-Audio anbieten:

HK Audio LUCAS MAX

Maximaler Sound, maximale Leistungsreserven und immer noch von einer Person zu transportieren, das ist LUCAS Max.

Möglich wird dies durch Einsatz modernster Komponenten wie Digitalendstufen und digitaler Signalprozessoren. LUCAS Max liefert ein gleichbleibend durchsichtiges Klangbild bei allen Lautstärken, von der zarten Dinneruntermalung bis zur kraftvollen Saalbeschallung.

Weitere Komponenten wie Mischpulte (für DJ Einsätze (Allen&Heath Xone 62) oder kleinere Bands (Allen&Heath GL-2200) / CD-Spieler etc. können wir auf Anfrage ebenfalls anbieten oder organisieren.

Gerne unterbreiten wir Ihnen auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Montag, 21. Juli 2014

OKI Promotionen / Drucker

OKI bietet neue Promotionen:

Der direkte Link. Produkte-Infos.

Der direkte Link. Produkte Infos.

Gerne unterbreiten wir Ihnen eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Der direkte Link. Produkte-Infos.

Der direkte Link. Produkte Infos.

Gerne unterbreiten wir Ihnen eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Montag, 14. Juli 2014

On the Rocks! / Off Topic ;)

Etwas Werbung in eigener Sache und ein wenig Abseits

von IT:

Einige Kunden wissen, dass unter

anderem als Techniker am Mischpult der Band "On The Rocks!" für die Akustik verantwortlich bin –

dies hat zwar nicht zwingend etwas mit Informatik als solches zu tun, aber es

hat viele Knöpfe, Regler, Anzeigen sowie Leuchtdioden – wer mich kennt weiss:

"Technik - da fühle ich mich wohl" ;).

Wir lassen uns in zwei Varianten

buchen: Das "Vollgas-Set" oder das "Akustik-Set" – die

zweite Variante eignet sich für Anlässe, wenn es mal nicht ganz so laut sein

soll. Weitere Info's.

Ein Highlight für 2015: Rorschach darf sich auf einen Live-Auftritt von

On The Rocks! am Stadtfest freuen.

Kontakt:

Daniel Vogler

079 574 78 69

dvoegi@bluewin.ch

079 574 78 69

dvoegi@bluewin.ch

Zitat Pressetext:

"On The Rocks!

Nicht

nur Garant für kühle Drinks, sondern auch für heisse Coverversionen zeitloser

Rocksongs. Von Tom Petty bis Zucchero, von Neil Young zu den Rolling Stones,

von Jethro Tull über The Georgia Satellites bis hin zu Stevie Ray Vaughan, The

Beatles, Eric Clapton und Chuck Berry, von den Sixties bis zur Gegenwart

zelebrieren die Mannen von OTR! Songs mit Kultcharakter.

Spielfreude

pur und alles handgemacht: Der Sänger und Gitarrist Thomas Locher, die

Gitarristen und Sänger Daniel Vogler und Horst Hoch, der Bassist Peter Frank,

der Pianist Rolf Vollenweider und der Schlagzeuger Klaudiusz Zylinski verfügen

für ausreichend Schub und Spielfreude, um das Publikum in

Begeisterung

zu versetzen. On The Rocks! zeichnen sich dadurch aus, dass sie neben bekannten

auch weniger bekannte Songs zum Besten geben. Werden Sie Ohrenzeuge,

Aha-Erlebnis garantiert. On The Rocks!"

Montag, 7. Juli 2014

Linux in ihrem Betrieb? / Software

Es gibt je nach Anforderung Gründe, die für den

geschäftlichen Einsatz von Linux sprechen:

- Benötige Hardwareressourcen sind recht moderat

- Stabilität des Betriebssystems

- Updatepolitik: Distributionsabhängig werden das Betriebssystem sowie die installierten Anwendungen mittels Updatemanager direkt auf den neusten Stand gebracht

- Auf die Installation einer grafischen Benutzeroberfläche kann je nach Verwendungszweck verzichtet werden und über die Konsole oder eine Webapplikation administriert werden

- Open Source oder kommerzielle Software kann verwendet werden

Gerne unterbreiten wir Ihnen eine auf Ihre

Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Montag, 30. Juni 2014

Schutz Ihrer wertvollen Hardware / USV

Wie schützen Sie Ihre Hardware vor Stromausfall oder

weiteren Netzstörungen ?

Eine zuverlässige

Stromversorgung für Server, Workstations oder andere Geräte ist das A & O

für einen stabilen Betrieb.

Kurze Black-Outs müssen überbrückt - bei längeren andauernden Stromausfällen sollte der Server sicher heruntergefahren werden.

Für die unterschiedliche Anforderungen gibt es verschiedene USV-Anlagen. Die drei wichtigsten Typen sind:

Kurze Black-Outs müssen überbrückt - bei längeren andauernden Stromausfällen sollte der Server sicher heruntergefahren werden.

Für die unterschiedliche Anforderungen gibt es verschiedene USV-Anlagen. Die drei wichtigsten Typen sind:

- Offline USV

- Line – Interaktive USV

- Online – USV

Eine Offline USV schaltet nach Ausfall der Netzspannung je nach Modell mit einer Verzögerung von bis zu 10 Millisekunden auf den Wechselrichter um – dies kann bei empfindlichen Geräten bereits zu Problemen führen.

Bei einer Line-interaktiven USV wird ein bidirektionaler Wechselrichter eingesetzt, der einerseits die Höhe der Spannung am Ausgang begrenzt und andererseits die angeschlossenen Geräte vor Unter- oder Überspannung schützt. Die Umschaltzeit bei Ausfall der Netzspannung liegt im Bereich von 2-4 Millisekunden.

Die Online USV führt die Eingangsspannung direkt auf einen Gleichrichter, welcher die Akkumulatoren lädt, der Ausgang wird ausschliesslich von einem Wechselrichter gespeist. Das System schützt so die Verbraucher nicht nur bei einem Stromausfall, Unterspannung oder Überspannung sondern auch vor Schwankungen der Frequenz und vor Oberschwingungen.

Weitere Informationen zu Unterbrechungsfreien Stromversorgungen und deren Arbeitsweise finden sie unter anderem auch hier: Wikipedia- USV.

- Line – Interaktive USV

- Online – USV

Eine Offline USV schaltet nach Ausfall der Netzspannung je nach Modell mit einer Verzögerung von bis zu 10 Millisekunden auf den Wechselrichter um – dies kann bei empfindlichen Geräten bereits zu Problemen führen.

Bei einer Line-interaktiven USV wird ein bidirektionaler Wechselrichter eingesetzt, der einerseits die Höhe der Spannung am Ausgang begrenzt und andererseits die angeschlossenen Geräte vor Unter- oder Überspannung schützt. Die Umschaltzeit bei Ausfall der Netzspannung liegt im Bereich von 2-4 Millisekunden.

Die Online USV führt die Eingangsspannung direkt auf einen Gleichrichter, welcher die Akkumulatoren lädt, der Ausgang wird ausschliesslich von einem Wechselrichter gespeist. Das System schützt so die Verbraucher nicht nur bei einem Stromausfall, Unterspannung oder Überspannung sondern auch vor Schwankungen der Frequenz und vor Oberschwingungen.

Weitere Informationen zu Unterbrechungsfreien Stromversorgungen und deren Arbeitsweise finden sie unter anderem auch hier: Wikipedia- USV.

Gerne unterbreiten wir Ihnen eine auf Ihre

Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Montag, 23. Juni 2014

Wireless Netzwerk erweitern / Hardware-Tip

Aktuell erhalten wir Anfragen zum Thema "Wie kann ich den Bereich unseres vorhandenes Wireless

Netzwerk erweitern" ? :

Eine Möglichkeit, ist die Verwendung eines WLAN Repeaters

Eine Möglichkeit, ist die Verwendung eines WLAN Repeaters

Der Fritz!WLAN Repeater 300E kann die Reichweite Ihres

bestehendes WLAN-Netzes einfach und komfortabel erhöhen – im 2.4 oder 5 GHz

Netzwerk – und bietet mit seiner integrierten Gigabit-Ethernet-Schnittstelle die

Möglichkeit, Geräte ohne WLAN-Funktion ins Netzwerk einzubinden.

Durch die kompakte Bauweise ist der Einsatz an praktisch jeder Steckdose möglich, die LED's zeigen sofort die Verbindungsqualität und den Status des Repeaters an.

Einige Punkte zur Beachtung beim Einsatz eines WLAN Repeaters möchten wir Ihnen noch auflisten:

- Mehrere Repeater nacheinander geschaltet führen zu extremem Geschwindigkeitsverlust

- Betondecken oder andere Hindernisse können trotz Repeater nicht zum gewünschten Resultat führen

- Position des Repeaters ist extrem abhängig vom Standort des vorhandenen Router's

- Funkkanäle können durch andere WLAN Netzwerke belegt sein: -> Umstellung auf einen anderen Kanal (Der Fritz Repeater zeigt die belegten Kanäle an und bietet eine Option, den besten Kanal zu verwenden, dies muss jedoch auch am vorhandenen Router angepasst werden)

Gerne unterbreiten wir Ihnen eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Durch die kompakte Bauweise ist der Einsatz an praktisch jeder Steckdose möglich, die LED's zeigen sofort die Verbindungsqualität und den Status des Repeaters an.

Einige Punkte zur Beachtung beim Einsatz eines WLAN Repeaters möchten wir Ihnen noch auflisten:

- Mehrere Repeater nacheinander geschaltet führen zu extremem Geschwindigkeitsverlust

- Betondecken oder andere Hindernisse können trotz Repeater nicht zum gewünschten Resultat führen

- Position des Repeaters ist extrem abhängig vom Standort des vorhandenen Router's

- Funkkanäle können durch andere WLAN Netzwerke belegt sein: -> Umstellung auf einen anderen Kanal (Der Fritz Repeater zeigt die belegten Kanäle an und bietet eine Option, den besten Kanal zu verwenden, dies muss jedoch auch am vorhandenen Router angepasst werden)

Gerne unterbreiten wir Ihnen eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Montag, 16. Juni 2014

Informationen über LAN's abrufen / Advanced IP Scanner

Die Freeware "Advanced IP Scanner" kann Ihnen zahlreiche Informationen über Ihr angeschlossenes Netzwerk geben:

Das Programm bietet unter anderem folgende Funktionen:

- Netzwerke in Sekunden scannen

- Freigegebene Ordner (SMB) werden gefunden

- Scannen von HTTP / HTTPS / FTP / MAC Adressen

- Exportieren der Daten nach HTML oder CSV

Die aktuellste Version muss nicht installiert werden, sondern lässt sich auch direkt starten.

Unterstützte Betriebssysteme: Windows (alle Versionen).

Weritere Informationen und FAQ finden Sie hier: Advanced IP Scanner FAQ.

Das Programm bietet unter anderem folgende Funktionen:

- Netzwerke in Sekunden scannen

- Freigegebene Ordner (SMB) werden gefunden

- Scannen von HTTP / HTTPS / FTP / MAC Adressen

- Exportieren der Daten nach HTML oder CSV

Die aktuellste Version muss nicht installiert werden, sondern lässt sich auch direkt starten.

Unterstützte Betriebssysteme: Windows (alle Versionen).

Weritere Informationen und FAQ finden Sie hier: Advanced IP Scanner FAQ.

Dienstag, 10. Juni 2014

Verlängerung Ihres Android Smartphone oder Tablet Lebenszyklus / Cunstom Firmware

Leider sieht es bei vielen Android Telefonherstellern mit dem Support und der Updatepolitik nicht immer sehr rosig aus:

Unterdessen kommen fast schon im Dreiviertel- / Jahrestakt neue Smartphones auf den Markt - die Hersteller jedoch bemühen sich nicht sichtlich um den "Unterhalt" der Vorgängermodelle.

Warum ist das so? Die Hersteller benötigen ungefähr sechs Monate, um eine neue Version für ihre Geräte zu erstellen - Google liefert die neusten Android Versionen zuerst an die eigene Nexus Geräteserie aus bevor der Quellcode für die Partnerfirmen bereitgestellt wird. Erst dann kann der Code auf die eigenen Geräte angepasst und getestet werden.

Eine - aus unserer Sicht - weitere Stärke von Android ist die Möglichkeit (die von einer breiten Community unterstützt wird), ausgehend vom aktuellsten Quellcode eine für ältere und "nicht mehr unterstützte" Geräte angepasste Firmware (Custom ROM) zu generieren und "anzubieten".

Einige Vorschläge eines Custom ROMs:

Unterdessen kommen fast schon im Dreiviertel- / Jahrestakt neue Smartphones auf den Markt - die Hersteller jedoch bemühen sich nicht sichtlich um den "Unterhalt" der Vorgängermodelle.

Warum ist das so? Die Hersteller benötigen ungefähr sechs Monate, um eine neue Version für ihre Geräte zu erstellen - Google liefert die neusten Android Versionen zuerst an die eigene Nexus Geräteserie aus bevor der Quellcode für die Partnerfirmen bereitgestellt wird. Erst dann kann der Code auf die eigenen Geräte angepasst und getestet werden.

Eine - aus unserer Sicht - weitere Stärke von Android ist die Möglichkeit (die von einer breiten Community unterstützt wird), ausgehend vom aktuellsten Quellcode eine für ältere und "nicht mehr unterstützte" Geräte angepasste Firmware (Custom ROM) zu generieren und "anzubieten".

Einige Vorschläge eines Custom ROMs:

- Unterstützung neuerer Android Versionen

- Alternative zum Original Betriebssystem (ohne zusätzliche und oft nicht benötigte Software)

- zum Teil mehr Speicherplatz frei

- Sicherheitslücken werden mit neueren Versionen von Android geschlossen

- Zusätzliche Features oder Android Neuerungen sind integriert

- zum Teil längere Akkulaufzeiten möglich

- zum Teil schneller

Nachteile eines Custom ROMs:

- Garantie kann je nach Hersteller erlöschen (nei älteren Geräten ist das meistens kein Problem)

- Alle Einstellungen und Daten werden gelöscht und müssen neu eingespielt und/oder erstellt werden

- Einige ROM's funktionieren nicht stabil - mehrere Versionen müssen ausprobiert werden

- es muss die korrekte Version für das entsprechende Gerät geflasht werden, sonst könnte es einen (teuren) Briefbeschwerer aus dem Gerät geben

Wir haben auf einem Samsung Galaxy SII folgendes ROM installiert: SlimKat 4.4.2 (> Webseite) - das Gerät funktioniert einwandfrei, sehr schnell und zur Zeit Android 4.4.2 - die Akkulaufzeit hat sich erstaunlicherweise erhöht, Synchronisation und Exchange Server funktioniert ebenfalls tadellos.

Ein ASUS Transformer TF700T wurde mit CROMBI-kk-ROM geflasht (> Webseite), nachdem das Original Betriebssystem immer langsamer und seitens Hersteller die Unterstützung für neuere Android Versionen eingestellt wurde. Auch hier war das Gerät kaum wieder zu erkennen und funktioniert nun so, wie es soll.

Gerne unterbreiten wir Ihnen eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Montag, 2. Juni 2014

Den Rechner auf dem aktuellsten Stand halten / FileHippo

Ein weiteres Tool, um die meisten Standartanwendungen auf Aktualität zu prüfen, möchten wir Ihnen hier vorstellen:

Der FileHippo Update Checker durchsucht Ihre Festplatte nach installierten Anwendungen, überprüft deren Versionsnummer und lädt die Daten anschliessend auf den Server des Herstellers hoch. Der Server prüft, ob neuere Versionen vorhanden sind.

Die Webseite von FileHippo sammelt die neusten Versionen der Programme in verschiedene Kategorien:

Der FileHippo Update Checker durchsucht Ihre Festplatte nach installierten Anwendungen, überprüft deren Versionsnummer und lädt die Daten anschliessend auf den Server des Herstellers hoch. Der Server prüft, ob neuere Versionen vorhanden sind.

Die Webseite von FileHippo sammelt die neusten Versionen der Programme in verschiedene Kategorien:

- Browser / Anti-Malware / System-Tuning / Fotos, Bilder

- File Sharing / Sicherheit / Komprimierung / Multimedia

- Messaging / Office, News, Netzwerke / Desktop

- Datenübertragung / Entwickler / Treiber / CD, DVD

oder per Suchfenster und bietet die Links für Windows oder Mac zum Download an.

Es kann jedoch sein, dass die angebotenen Links auf die Englischen Originalversionen zeigen (Beispiel: Acrobat Reader) - daher kann es durchaus möglich sein, die Updates direkt vom Hersteller zu laden.

Wir empfehlen Ihnen, darauf zu achten, dass folgende Programme und Plugins immer aktuell sind:

- JAVA (32- und 64 Bit-Versionen)

- Adode Produkte (Reader, Flashplayer, AIR, Shockware Player)

Sonntag, 25. Mai 2014

Fernwartung und Support / Team Viewer

Um unsere Kunden bei Problemen oder Fragen zu unterstützen, nutzen wir die Buisness Version der Software TeamViewer.

Wussten Sie, dass die Software für private Computer Support (Definition "private Nutzung" > Link) sogar kostenlos zur Verfügung steht?

Sie können sich somit in wenigen Sekunden mit dem Rechner einer anderen Person verbinden. Unterstützt werden folgende Betriebssysteme: Windows / Mac / Linux / iOS / Android / Windows Phone 8 - inclusive Cross-Plattform-Verbindungen.

TeamViewer verbindet sich in der Regel ohne weitere Konfigurationen auch über Firewalls oder Proxyserver und kann als Komplettlösung für folgende Fälle dienen:

- Support

- Administration

- Meetings

- Präsentationen

- Teamarbeit

- Home Office

- Trainingszwecke in Echtzeit

Mit der Business Version lässt sich das Kundenmodul mit dem eigenen Firmenlogo und dem eigenen Text versehen.

Weitere Funktionen und Informationen finden sich auf der Herstellerseite.

Sonntag, 18. Mai 2014

HP Golden Offers Sommer 2014

Die aktuellen Angebote finden Sie unter folgendem Link:

>> http://store.hp.com/SwitzerlandStore/Merch/Show.aspx?p=goldenoffers

Gerne unterbreiten wir Ihnen auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Sonntag, 11. Mai 2014

Seriennummern und Lizenzen II / Belarc Advisor

Wir möchten Ihnen ein weiteres nützliches Tool zum Thema Seriennummern und Lizenzen präsentieren:

Das Programm Belarc Advisor erstellt ein Profil von Ihrem privaten Computer mit detaillierten Angaben von Ihrer installierten Soft- und Hardware sowie den verwendeten Lizenznummern (sofern die Seriennummern in die Registry eingetragen wurden). Die Resultate des Scans werden in einem HTML Dokument gespeichert und als Webseite im Browser dargestellt.

Für Verwendung in Firmennetzen muss BelManage von Belarc gekauft und auf einem Intranetserver installiert werden. Für Bestellungen oder weitere Informationen nehmen Sie bitte über folgende E-Mail Adresse Kontakt auf: kontakt@belarc.de

Das Programm Belarc Advisor erstellt ein Profil von Ihrem privaten Computer mit detaillierten Angaben von Ihrer installierten Soft- und Hardware sowie den verwendeten Lizenznummern (sofern die Seriennummern in die Registry eingetragen wurden). Die Resultate des Scans werden in einem HTML Dokument gespeichert und als Webseite im Browser dargestellt.

Für Verwendung in Firmennetzen muss BelManage von Belarc gekauft und auf einem Intranetserver installiert werden. Für Bestellungen oder weitere Informationen nehmen Sie bitte über folgende E-Mail Adresse Kontakt auf: kontakt@belarc.de

Montag, 5. Mai 2014

Neue Erpressungstrojaner / Backup !

Immer wieder tauchen Meldungen über neue Erpressungstrojaner via infizierte Webseiten auf.

Geld auf schnelle Art und Weise lässt sich offensichtlich durch die neuesten Versionen von Erpressungstrojanern verdienen. Die zurzeit schädlichsten Trojaner verschlüsseln einerseits die Nutzerdaten und fordern einen Geldbetrag von CHF 600 bis 700 an, um an einen Entschlüsselungscode zu gelangen. Nach Ablauf ca. einer Woche soll sich der Betrag immer wieder verdoppeln bis nach ca. einem Monat der Entschlüsselungscode vom Erpresserserver gelöscht werden soll.

Ob man je wieder Zugang zu den verschlüsselten Daten nach Bezahlung des Erpresserbetrages bekommt steht wohl in den Sternen.

Die Programmierer der Schädlinge haben einiges angepasst: Konnten die früheren Versionen noch von Programmierern soweit analysiert und die Schlüssel geknackt werden, so sollen die aktuellen Versionen mit RSA-2048 Bit verschlüsseln und keine Schwachstellen mehr aufweisen, um irgendwie an die Schlüssel zu gelangen.

Was für Firmenkunden noch viel schlimmer enden kann: Die Trojaner versuchen angeblich auf alle verbundenen Netzlaufwerke zuzugreifen und dort vorhandene Daten ebenfalls zu verschlüsseln.

Das obige Programm kann auch auf ein dauerhaft angeschlossenes Backupdevice (Harddisk/USB Stick) dazu führen, dass die Backup Daten ebenfalls verschlüsselt werden - der Super-GAU. Dies lässt sich nur umgehen, wenn mindestens noch eine (aktuelle) Version auf einem weiteren, nicht angeschlossenen Gerät vorhanden ist (Wechseldisziplin muss eingehalten werden), oder die Daten auf einem externen Host liegen (Online Backup).

Wir arbeiten mit verschiedenen Anbietern für externe Backups zusammen und unterbreiten Ihnen gerne eine auf Ihre Bedürfnisse angepasste Offerte.

Geld auf schnelle Art und Weise lässt sich offensichtlich durch die neuesten Versionen von Erpressungstrojanern verdienen. Die zurzeit schädlichsten Trojaner verschlüsseln einerseits die Nutzerdaten und fordern einen Geldbetrag von CHF 600 bis 700 an, um an einen Entschlüsselungscode zu gelangen. Nach Ablauf ca. einer Woche soll sich der Betrag immer wieder verdoppeln bis nach ca. einem Monat der Entschlüsselungscode vom Erpresserserver gelöscht werden soll.

Ob man je wieder Zugang zu den verschlüsselten Daten nach Bezahlung des Erpresserbetrages bekommt steht wohl in den Sternen.

Die Programmierer der Schädlinge haben einiges angepasst: Konnten die früheren Versionen noch von Programmierern soweit analysiert und die Schlüssel geknackt werden, so sollen die aktuellen Versionen mit RSA-2048 Bit verschlüsseln und keine Schwachstellen mehr aufweisen, um irgendwie an die Schlüssel zu gelangen.

Was für Firmenkunden noch viel schlimmer enden kann: Die Trojaner versuchen angeblich auf alle verbundenen Netzlaufwerke zuzugreifen und dort vorhandene Daten ebenfalls zu verschlüsseln.

Das obige Programm kann auch auf ein dauerhaft angeschlossenes Backupdevice (Harddisk/USB Stick) dazu führen, dass die Backup Daten ebenfalls verschlüsselt werden - der Super-GAU. Dies lässt sich nur umgehen, wenn mindestens noch eine (aktuelle) Version auf einem weiteren, nicht angeschlossenen Gerät vorhanden ist (Wechseldisziplin muss eingehalten werden), oder die Daten auf einem externen Host liegen (Online Backup).

Wir arbeiten mit verschiedenen Anbietern für externe Backups zusammen und unterbreiten Ihnen gerne eine auf Ihre Bedürfnisse angepasste Offerte.

Montag, 28. April 2014

Kerio Connect / Alternative zu Microsoft Exchange

Es muss nicht immer Microsoft Exchange sein. Wir möchten Ihnen eine Alternative vorstellen:

Die Groupware Kerio Connect bietet eine vollwertige, preisgünstige Ersatzlösung für Mail, Kalender, Kontakte sowie Aufgaben. Alle wichtigen und bekannten Funktionen sind vorhanden, Outlook muss dazu mit dem Kerio Outlook Connector" verbunden werden. Weitere Clients wie Entourage, Apple Mail und eine Webmail Schnittstelle sind ebenfalls vorhanden.

Kerio verbindet und synchronisiert sich natürlich auch mit vielen mobilen Geräten, welche mit Exchange ActiveSync, CalDAV/CardDAV oder IMAP verbunden werden.

Die komplette Featureliste finden Sie hier (englisch): Kerio Connect Feature List

Kerio richtet sich primär an kleine und mittlere Unternehmungen, ist recht einfach zu administrieren, begnügt sich mit geringen Hardwareanforderungen und die Software kann auf Windows, Linux oder Mac OS installiert werden.

Haben wir Ihr Interesse geweckt?

Gerne unterbreiten wir Ihnen eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Die Groupware Kerio Connect bietet eine vollwertige, preisgünstige Ersatzlösung für Mail, Kalender, Kontakte sowie Aufgaben. Alle wichtigen und bekannten Funktionen sind vorhanden, Outlook muss dazu mit dem Kerio Outlook Connector" verbunden werden. Weitere Clients wie Entourage, Apple Mail und eine Webmail Schnittstelle sind ebenfalls vorhanden.

Kerio verbindet und synchronisiert sich natürlich auch mit vielen mobilen Geräten, welche mit Exchange ActiveSync, CalDAV/CardDAV oder IMAP verbunden werden.

Die komplette Featureliste finden Sie hier (englisch): Kerio Connect Feature List

Kerio richtet sich primär an kleine und mittlere Unternehmungen, ist recht einfach zu administrieren, begnügt sich mit geringen Hardwareanforderungen und die Software kann auf Windows, Linux oder Mac OS installiert werden.

Haben wir Ihr Interesse geweckt?

Gerne unterbreiten wir Ihnen eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Montag, 21. April 2014

Duplicati / Backup Client mit Verschlüsselung

Ein weiterer Tip aus der Kategorie Backupsoftware:

Duplicati ist ein

kostenloser Backup Client welcher für Windows, Linux und Mac OS X zur Verfügung

steht. Das

Programm kann die zu sichernden Daten auf lokalen oder Netzlaufwerken sichern

sowie auf Speicherplatz in der Cloud.

Ein

zentraler Punkt bei Sicherung auf externen Servern: Die Die Daten lassen sich

mittels AES-256 verschlüsseln sowie per GNU Privacy Guard mit einer digitalen

Signatur versehen, um sie vor unbefugtem Zugriff zu schützen.

Unterstützt

werden unter anderem Amazon S3, Windows SkyDrive, Google Drive, Rackspace Cloud

Files, 1 & 1 SmartDrive sowie alle Speicherdienste, welche sich per WebDAV,

SSH oder FTP ansprechen lassen.

Erstellt

werden – zeitgesteuert – verschlüsselte, komprimierte und inkrementelle Backups

unter Berücksichtigung von Dateifiltern.

Mittels

VSS unter Windows oder LVM unter Linux kann Duplicati auch geöffnete Dateien

sichern.

Weitere

Infos sind auf der Homepage zu finden: www.duplicati.com

Das

Programm lässt sich nach der Installation auf Deutsche Sprache umstellen.

Sonntag, 13. April 2014

Seriennummern und Lizenzen / License Crawler

Aktuell im Bezug zum ausgelaufenen Windows XP Support ist die Frage nach Seriennummern und Lizenzen für die installierte Software, wenn ein Computersystem neu aufgesetzt werden soll.

Natürlich ist es möglich, E-Mails, Original CD's oder Handbücher zu suchen um entsprechende Seriennummern zu finden - einfacher geht es zum Beispiel mit folgendem Programm von Martin Klinzmann:

LicenseCrawler unterstützt unter anderem Windows 95 / 2000 / XP / 2003 / Vista / Windows 7 / Windows 8 / Server 2008 R2.

Die Portable Version kann direkt ohne Installation ausgeführt werden und hinterlässt keine Einträge oder Daten in der Registry.

Sofern eine Software einen Registrierungsschlüssel in der Registry gespeichert hat besteht eine grosse Chance, dass der LicenseCrawler den Key auch findet und ausgibt.

Die private Nutzung ist kostenlos, gewerbliche Nutzung benötigt eine Lizenz. Weitere Informationen und Programm finden sich auf der Homepage von Martin Klinzmann.

Natürlich ist es möglich, E-Mails, Original CD's oder Handbücher zu suchen um entsprechende Seriennummern zu finden - einfacher geht es zum Beispiel mit folgendem Programm von Martin Klinzmann:

LicenseCrawler unterstützt unter anderem Windows 95 / 2000 / XP / 2003 / Vista / Windows 7 / Windows 8 / Server 2008 R2.

Die Portable Version kann direkt ohne Installation ausgeführt werden und hinterlässt keine Einträge oder Daten in der Registry.

Sofern eine Software einen Registrierungsschlüssel in der Registry gespeichert hat besteht eine grosse Chance, dass der LicenseCrawler den Key auch findet und ausgibt.

Die private Nutzung ist kostenlos, gewerbliche Nutzung benötigt eine Lizenz. Weitere Informationen und Programm finden sich auf der Homepage von Martin Klinzmann.

Montag, 7. April 2014

Neues Top-Modell in der B400 Serie gelauncht

OKI hat am 1. April den leistungsstarken B431dn+ als neues Top-Modell in der Serie gelauncht. Der schnelle Monolaser bietet unter anderem folgende Merkmale:

Geschwindigkeit: 45 Monoseiten/Minute. 1. Druckseite < 4,5 Sekunden

Kapazität: max. 880 Blatt

Papiergewicht: 80 g/m2

Formate: A4, A5, A6, B5, Letter, Banner bis 1.320 mm Umschläge

Druckersprachen: PCL5e, PCL 6, EpsonFX, IBM ProPrinter, PostScript 3-Emulation

Schnittstellen: Parallel, HiSpeed USB 2.0, 10/100 Base TX Ethernet

Features: Energie Star 2.0

Gerne unterbreiten wir Ihnen eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Geschwindigkeit: 45 Monoseiten/Minute. 1. Druckseite < 4,5 Sekunden

Kapazität: max. 880 Blatt

Papiergewicht: 80 g/m2

Formate: A4, A5, A6, B5, Letter, Banner bis 1.320 mm Umschläge

Druckersprachen: PCL5e, PCL 6, EpsonFX, IBM ProPrinter, PostScript 3-Emulation

Schnittstellen: Parallel, HiSpeed USB 2.0, 10/100 Base TX Ethernet

Features: Energie Star 2.0

Gerne unterbreiten wir Ihnen eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre Kontaktaufnahme.

Mittwoch, 2. April 2014

VLC Player / Die fast eierlegende Wollmilchsau

Bei uns treffen immer wieder Anfragen ein, warum die auf den Systemen vorhandenen Medienplayer bei einigen Video- oder Musikstücken entweder nur das Bild, nur den Ton oder gar nichts abspielen, sowie anzeigen.

Ein aus unserer Sicht "muss" für die eigenen Systeme ist der VLC Player:

Das quelloffene Programm beherrscht die meisten Formate, steht für Windows, MAC OSX sowie Linux kostenlos zur Verfügung.

Etliche weitere Funktionen wie zum Beispiel Medien-Konvertierung und -Streaming oder Bild- und Tonversatzkorrektur sind ebenfalls integriert.

Viel Spass beim Ausprobieren dieses wirklich genialen Programmes!

Ein aus unserer Sicht "muss" für die eigenen Systeme ist der VLC Player:

Das quelloffene Programm beherrscht die meisten Formate, steht für Windows, MAC OSX sowie Linux kostenlos zur Verfügung.

Etliche weitere Funktionen wie zum Beispiel Medien-Konvertierung und -Streaming oder Bild- und Tonversatzkorrektur sind ebenfalls integriert.

Viel Spass beim Ausprobieren dieses wirklich genialen Programmes!

Montag, 24. März 2014

HP Golden Offers Frühjahr 2014

Die aktuellen Angebote finden Sie unter folgendem Link:

Gerne unterbreiten wir Ihnen

eine auf Ihre Bedürfnisse angepasste Offerte und freuen uns auf Ihre

Kontaktaufnahme.

Montag, 17. März 2014

Passwörter / Passwortverwaltung

Logins und Passwörter für Soziale Netzwerke / E-Mail /

Finanzdienste / Member Accounts … diese Liste kann endlos weitergeführt werden,

doch wie soll man sich alle merken ?

Für jeden Account empfiehlt sich ein anderes Passwort,

jedoch wird man schnell dazu verleitet, überall ein und dasselbe Passwort zu

verwenden – wenn dieses Passwort von jemandem gestohlen wird, hat man ein

Problem … ein echtes Problem.

Eine Lösung möchten wir Ihnen vorstellen:

KeePass ist ein Programm, welches Ihre Passwörter verwaltet

– nur ein ( natürlich sicheres ) Masterpasswort müssen Sie sich merken – es

kann auch eine Schlüsseldatei verwendet werden, welche zum Beispiel auf einem

externen Laufwerk oder USB Stick liegt.

KeePass steht in über 40 Sprachen zur Verfügung und bietet

einen internen Kennwortgenerator mit welchem sich Kennwörter in beliebiger

Länge erstellen lassen.

Das Programm wurde für verschiedene Plattformen

implementiert ( Android, iPhone, iPad, Linux, Unix, Mac, WindowsPhone ), die

Datenbanken sind kompatibel und können so auch zwischen den Geräten

synchronisiert werden.

Wir freuen uns auf Ihre

Kontaktaufnahme.

Montag, 10. März 2014

Firewall: Fortinet

Fortinet bietet in seinem Portfolio für fast alle Bereiche Sicherheitslösungen an.

Folgende Sicherheitsfunktionen sind für Ihren Schutz in jeder Geräteklasse vorhanden:

Als Fortinet Bronce Partner können wir die für Ihre Infrastruktur passende Lösung anbieten. Wir freuen uns auf Ihre Kontaktaufnahme.

Folgende Sicherheitsfunktionen sind für Ihren Schutz in jeder Geräteklasse vorhanden:

Als Fortinet Bronce Partner können wir die für Ihre Infrastruktur passende Lösung anbieten. Wir freuen uns auf Ihre Kontaktaufnahme.

Montag, 3. März 2014

Werbeblocker / werbefreies Internet

Die Werbeeinblendungen und/oder Pop-ups auf vielen Internetseiten können zum teil das erträgliche Mass überschreiten.

Der Nutzen eines Werbeblockers kann den Seitenaufbau beschleunigen oder auch das durch nicht up-to-date gehaltene Plug-Ins (Java. Flash, Player) im Hintergrund heruntergeladene Malware (Viren, Trojaner) blockieren.

Es existieren diverse Werbeblocker-Erweiterungen für die meisten Internetbrowser:

Für Google Chrome, Safari oder Opera Benutzer ist AdBlock ein Vorschlag:

>> https://getadblock.com

Für Firefox Benutzer ist AdBlockEdge ein möglicher Vorschlag:

>> https://bitbucket.org/adstomper/adblockedge

Wir möchten darauf hinweisen, dass auf gewissen Webseiten Aktionen nur ausgeführt werden können, wenn ein Werbebanner angezeigt werden kann - bei den vorgeschlagenen Werbeblockern ist dies durch einen Eintrag in die sogenannte "Whitelist" möglich.

Für Fragen stehen wir Ihnen gerne zur Verfügung.

Der Nutzen eines Werbeblockers kann den Seitenaufbau beschleunigen oder auch das durch nicht up-to-date gehaltene Plug-Ins (Java. Flash, Player) im Hintergrund heruntergeladene Malware (Viren, Trojaner) blockieren.

Es existieren diverse Werbeblocker-Erweiterungen für die meisten Internetbrowser:

Für Google Chrome, Safari oder Opera Benutzer ist AdBlock ein Vorschlag:

>> https://getadblock.com

Für Firefox Benutzer ist AdBlockEdge ein möglicher Vorschlag:

>> https://bitbucket.org/adstomper/adblockedge

Wir möchten darauf hinweisen, dass auf gewissen Webseiten Aktionen nur ausgeführt werden können, wenn ein Werbebanner angezeigt werden kann - bei den vorgeschlagenen Werbeblockern ist dies durch einen Eintrag in die sogenannte "Whitelist" möglich.

Für Fragen stehen wir Ihnen gerne zur Verfügung.

Sonntag, 23. Februar 2014

Updates - Den Rechner auf dem Laufenden halten

Sicherheitslücken werden immer wieder entdeckt und aktiv für Angriffe auf den eigenen Rechner oder die angeschlossene Infrastruktur ausgenutzt.

Betriebssysteme,

Webbrowser oder andere Anwendungen sollten regelmässig auf den neusten Stand

gebracht werden um die Angriffe wegen veralteter Software zu verhindern. Ein

Tool – Secunia PSI - kann dabei helfen, die installierten Programme zu prüfen

und mit einer Datenbank abzugleichen, ob eine neuere Version zur Verfügung

stellt.

PSI erkennt

eine Vielzahl von gängigen Programmen, jedoch lassen sich nicht alle

Anwendungen damit aktuell halten.

< http://secunia.com/vulnerability_scanning/personal/>

Beispiel

Schweiz: < http://secunia.com/resources/countryreports/ch/>

Im obigen

Link wird aufgezeigt, dass 14.8% ( Stand Q4 2013 ) der PC Benutzer das

Betriebssystem nicht auf den aktuellsten Stand gepatcht haben.

Wir

helfen Ihnen, Ihre Systeme auf dem aktuellsten Softwarestand zu halten.

Sonntag, 16. Februar 2014

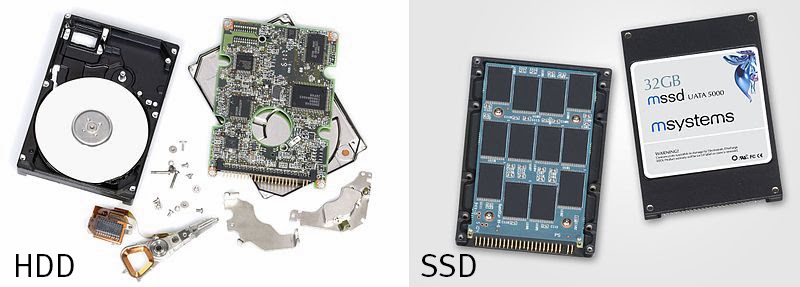

Computer mit SSD beschleunigen

Durch

Aufrüstung Ihres Gerätes mit einer SSD ( Wikipedia: Solid-State-Drive )

erreichen Sie unter anderem folgende Vorteile:

- Schnelleres Aufstarten des Betriebssystems und der installierten Anwendungen

- Da die SSD keine beweglichen Teile beinhaltet ist der Zugriff auf die Programme/Daten lautlos und das Gerät kann in etwas rauheren Arbeitsumgebungen besser eingesetzt werden

- geringerer Stromverbrauch -> wirkt sich bei Mobilgeräten positiv auf die Akkulaufzeit aus

Einige Punkte sollten vor der Aufrüstung beachtet werden:

- SSD’s für grosse Datenmengen sind im Verhältnis zu klassischen Festplatten immer noch teurer – je nach Gerät empfiehlt sich eine Kombination aus einer SSD für das Betriebssytem / die Programme und klassischer Festplatte für die Nutzdaten.

- Backups sind nach wie vor Pflicht ( siehe erster Eintrag )

- Je nach Betriebssystem ist eine komplette Neuinstallation und das Wiederherstellen der Arbeitsumgebung nötig

- Das Gerätealter ist zu berücksichtigen

Für

weitere Fragen zur Aufrüstung oder Installation Ihres Gerätes beraten wir Sie

gerne.

Sonntag, 9. Februar 2014

Windows XP: Der Support wird in Kürze eingestellt / Umstieg oder Risiko?

Das immer noch weit verbreitete Betriebssystem Windows XP wird nach 11 Jahren Support seitens Microsoft nicht mehr unterstützt.

Ab dem 8. April 2014 werden folgende Dienste nicht mehr verfügbar sein:

Wer Windows XP noch nutzt und Windows treu bleiben will, sollte sich überlegen, eine Neuinstallation durchzuführen, damit der Rechner weiterhin mit Sicherheits-Patches versorgt wird, was je nach Gerätealter jedoch ebenfalls mit erheblichen Schwierigkeiten (z.B. nicht bereitgestellte Gerätetreiber) verbunden sein kann.

Wir empfehlen, mindestens Windows 7 zu installieren. Diese Version will das Unternehmen noch bis 2020 unterstützen. Noch zukunftssicherer ist Windows 8: mit Sicherheits-Updates ist hier voraussichtlich erst im Oktober 2023 Schluss.

Microsoft hat eine Webseite mit weiteren Informationen ins Netz gestellt >> http://windows.microsoft.com/de-de/windows/end-support-help

Wir beraten Sie gerne bei Fragen zum Umstieg auf ein neues Betriebssystem.

Ab dem 8. April 2014 werden folgende Dienste nicht mehr verfügbar sein:

- technische Unterstützung für Windows XP

- automatische Updates zum Schutz ihres PCs

- Bereitstellung für Microsoft Security Essentials (Virenschutz) zum Download für Windows XP

Wer Windows XP noch nutzt und Windows treu bleiben will, sollte sich überlegen, eine Neuinstallation durchzuführen, damit der Rechner weiterhin mit Sicherheits-Patches versorgt wird, was je nach Gerätealter jedoch ebenfalls mit erheblichen Schwierigkeiten (z.B. nicht bereitgestellte Gerätetreiber) verbunden sein kann.

Wir empfehlen, mindestens Windows 7 zu installieren. Diese Version will das Unternehmen noch bis 2020 unterstützen. Noch zukunftssicherer ist Windows 8: mit Sicherheits-Updates ist hier voraussichtlich erst im Oktober 2023 Schluss.

Microsoft hat eine Webseite mit weiteren Informationen ins Netz gestellt >> http://windows.microsoft.com/de-de/windows/end-support-help

Wir beraten Sie gerne bei Fragen zum Umstieg auf ein neues Betriebssystem.

Sonntag, 2. Februar 2014

Schleifende Geräusche aus dem Rechner / Backup !

Herzlich willkommen auf unserem Blog.

Ein immer aktuelles oder "schleifendes" Thema ist die Datensicherung. Ein Kunde beklagte sich über ein fehlendes Laufwerk auf seinem Rechner. Bei der Fehlersuche vor Ort hörten wir ein Schleifgeräusch aus seinem Rechner. Nach Austausch der Festplatte und dem Zurückspielen der Daten ab Backup haben wir die defekte Harddisk auseinander gebaut:

Die Magnetschicht war bis auf den Plattenträger vom abgestürzten Schreib-Lese-Kopf "abgeschliffen". Hier gibt es ausser einem vorhandenen und funktionierenden Backup nichts mehr zu retten ...

Alle Festplatten haben eine begrenzte Lebensdauer. Die Ausfälle geschehen oft ohne spezielle Vorankündigung und genau "im passenden Moment".

Ihre Daten sind wertvoll! Das obige Beispiel ist nur eine von etlichen Möglichkeiten, Daten zu verlieren. Wir beraten Sie gerne zum Thema Datensicherung / Datenrettung.

Ein immer aktuelles oder "schleifendes" Thema ist die Datensicherung. Ein Kunde beklagte sich über ein fehlendes Laufwerk auf seinem Rechner. Bei der Fehlersuche vor Ort hörten wir ein Schleifgeräusch aus seinem Rechner. Nach Austausch der Festplatte und dem Zurückspielen der Daten ab Backup haben wir die defekte Harddisk auseinander gebaut:

Die Magnetschicht war bis auf den Plattenträger vom abgestürzten Schreib-Lese-Kopf "abgeschliffen". Hier gibt es ausser einem vorhandenen und funktionierenden Backup nichts mehr zu retten ...

Alle Festplatten haben eine begrenzte Lebensdauer. Die Ausfälle geschehen oft ohne spezielle Vorankündigung und genau "im passenden Moment".

Ihre Daten sind wertvoll! Das obige Beispiel ist nur eine von etlichen Möglichkeiten, Daten zu verlieren. Wir beraten Sie gerne zum Thema Datensicherung / Datenrettung.

Sonntag, 26. Januar 2014

Abonnieren

Kommentare (Atom)